MTIジャーナル

MTI Journal.13

船舶サイバーセキュリティ

〜安全運航の新たな領域〜

牧山 宅矢

船舶物流技術グループ 上級研究員

※職名は掲載当時

民間シンクタンクから2019年5月からMTIに出向し、船舶IoTの進展に資する、情報通信(ICT)インフラの整備に関わる業務に従事しています。シンクタンクでもICTを専門にしていたものの、海事産業とのつながりは全くありませんでした。出向中、実際に訪船して衛星通信の状況を調査する、海事産業のルール形成に携わるなど、幅広く新鮮な経験をしました。自身の調査・研究結果に基づき現場の運用が変わったり、業界のガイドラインができたりなどを通じて、「調査・研究から価値をどう生み出すか」を学ぶことができました。出向してから一貫して取り組んできた研究テーマの一つに、サイバーセキュリティがあります。過去1年以上、船舶におけるサイバーセキュリティの研究に携わってきました。

背景 ~船舶へのサイバー攻撃リスクは増大~

長い間、船舶はサイバー攻撃耐性が高いと考えられていました。陸上との通信は限られていましたし、船内の機器・システム間の接続も疎でした。しかし、衛星通信の発展により、船舶がインターネットと常時接続するようになりました。その結果、データ収集装置がハブとして機器・システムと接続されるようになり、運航データの陸上モニタリングなどの利活用のため、船陸間のデータ共有が急増しました。

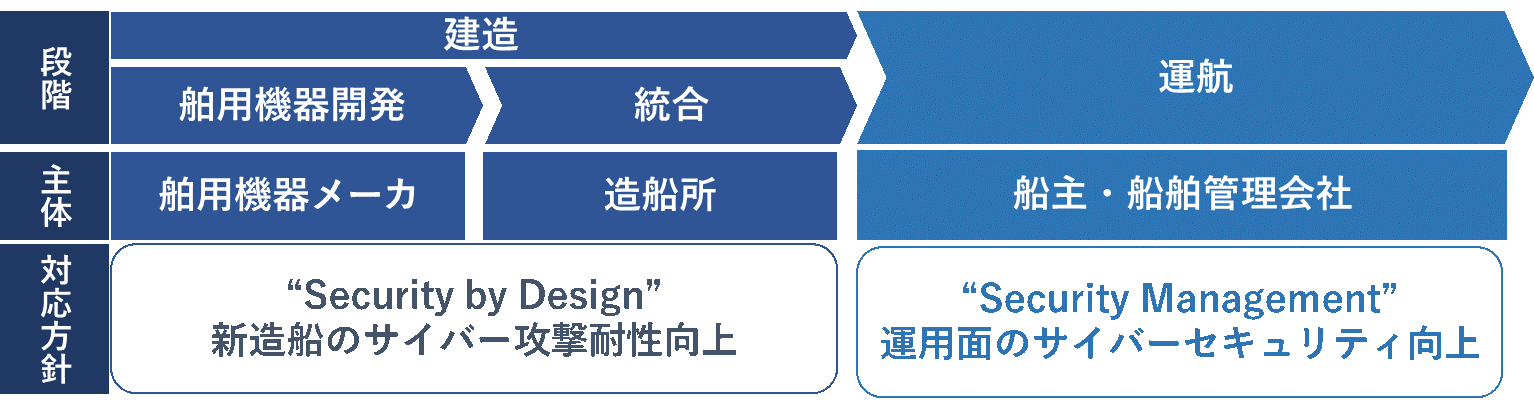

運航データの利活用により業務効率化が進む一方で、サイバー攻撃を受ける可能性は高まっています。船舶へのサイバー攻撃は、座礁や他船との衝突など、悲劇的な結果を引き起こしかねないため、非常に大きなリスクです。もちろん、海事業界は手をこまねいているわけではなく、船舶サイバーセキュリティ向上の取り組みを始めています。これらの取り組みは、海運のバリューチェーン(船舶建造、運航)のどの段階を対象としているのかによって、”Security Management”と”Security by Design”の2つに分かれます。以降では、”Security Management”と”Security by Design”の切り口から、業界全体の動向とNYK/MTIの取り組みを紹介します。

“Security Management”と”Security by Design”の違い

Security Management ~運用面でのサイバーセキュリティ向上~

“Security Management”は、船舶運航時に、運用の面でサイバーセキュリティを向上させる取り組みの総称です。業界全体の動きとして、2017年6月の第98回国際海事機関海上安全委員会において、海事サイバーリスクマネジメントに関する決議が採択されました。これにより、船主及び運航者は、2021年1月1日以降の最初の適合証書の年次検査までに国際安全管理コードに基づく安全管理システム(Security Management System、SMS)を通じたサイバーリスク管理の実施が推奨されることになりました。この決議を受け、各国船級等が船舶運用面のサイバーセキュリティ関係規則・ガイドラインを定めています。

この動きに対応するため、NYK/MTIは運航者として、運用面のサイバーセキュリティ向上に取り組んでいます。具体的には、SMSマニュアルにサイバーリスク管理について記載しており、日本海事協会から認証を得ています*1。「IMO規則への遵守」という観点であれば、サイバーリスク管理のポリシー・手続きを定めるだけで良いものの、実効的なサイバーセキュリティの向上のためには、当該手続きが現場で正しく運用されることが必要です。そして、現場での運用は船舶管理会社が担当しています。

MTIは、2019年にシンガポールの船舶管理会社NYK Shipmanagement Pte Ltd.(NYK SM)を訪問し、現場の運用改善を目的としたワークショップを開催しました。このワークショップでは、サイバーセキュリティの専門家とNYK海務グループ、NYK SMの ICT部門責任者とで「求められる運用」と「現場の意見」をすり合わせました。このワークショップを通じて、NYK SMが管理する船舶でサイバーセキュリティ対策が実施・徹底されるという成果が得られました。

その結果として、MTIが研究開発のために船に搭載する実験用PCであっても、サイバーセキュリティ対応が厳しくなった、などの不便な面もあります。言うなれば、ICTの利活用はアクセル、サイバーセキュリティはブレーキです。MTIは研究開発会社として、ICTの利活用を進めながらサイバーセキュリティにも取り組んでいるため、アクセルとブレーキのバランスを肌感覚で実感できる、ユニークな立場だと考えています。

ワークショップ開催のためシンガポール訪問時(中央が本人)

Security by Design ~新造船のサイバー攻撃耐性向上~

運用でのサイバーセキュリティ向上には限界があります。例えば、船内ネットワークに抜け穴がたくさんあったり、運航上重要な機器と重要でない機器が同一ネットワークに存在していると、運用面でのサイバー攻撃の未然防止・早期対応は困難です。つまり、新造船の設計時点からサイバー攻撃耐性を考慮に入れなければ、根本的な解決になりません。このように、船舶の設計段階からサイバー攻撃耐性を考慮することを、”Security by Design”といいます。業界全体の動きとして、2020年5月に、国際船級協会連合(IACS)から新造船のサイバー攻撃耐性向上に関するRecommendationが公表されました。今後、主要船級ではこの文書をベースに新造船のサイバー攻撃耐性に関するガイドライン・認証の整備が進む予定です。

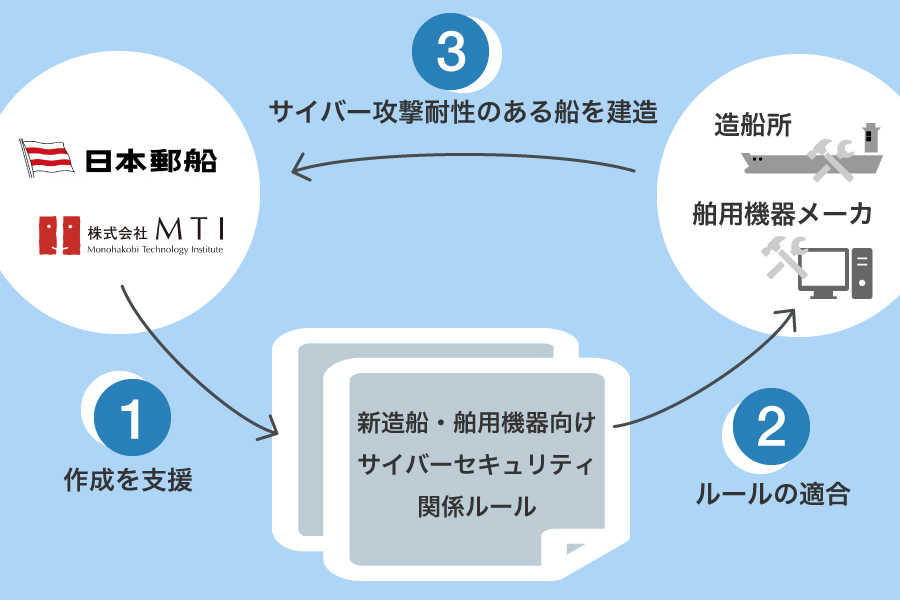

”Security by Design”に取り組む主体は舶用機器メーカ、造船所ですが、NYKグループはルール形成に積極的に関わっています。たとえサイバー攻撃耐性が高くても、運航者の利便性が無視された船舶が建造されては本末転倒です。そうならないよう、ユーザ(船社)がルール形成に関与することは重要です。また、発注者である船主が関与することにより、舶用機器メーカや造船所の取り組みを加速させる側面もあります。

船舶のライフサイクル全体のサイバーセキュリティ向上を目指して

船舶におけるICT利活用の進展を踏まえると、引き続きサイバーセキュリティの重要性は増すと確信しています。NYKグループにとっても、海運会社が提供する価値の前提となる「安全運航」を担保するために、サイバーセキュリティへの投資は不可欠になると考えています。今回紹介した”Security Management” と “Security by Design” という2つの概念からわかる通り、サイバーセキュリティは船舶のライフサイクル全体に関わるテーマです。しかし、現状では、船舶建造・運航の各段階でサイバーセキュリティを担う主体が変わります。これは、今後の大きな課題です。

MTIは、船社、造船所、舶用機器メーカという海運のバリューチェーンに携わるバックグラウンドを持った研究者が集う、世界的にも特異な企業です。この特異性は、船舶ライフサイクル全体を見据えたサイバーセキュリティを検討する上で、大きなアドバンテージになると考えています。具体例として、船上機器システムへのペネトレーションテスト*2があります。このテストでは、船社、造船所、舶用機器メーカに加え、IT企業(NTTデータ)にも協力してもらい、船上機器システムのサイバー攻撃耐性を検証しました*3。今回は船舶建造時のみを想定してテストを実施したものの、今後は船舶ライフサイクルのときどきで、サイバー攻撃耐性の検証が求められるかもしれません。そうなることを見越して、MTIはその特異性を活かして、ルール形成や実証実験に積極的に携わっていくべきと考えています。

*1 2019年12月16日付 日本郵船プレスリリース: サイバーセキュリティマネジメントシステムの認証を取得

*2 ペネトレーションテスト:ネットワークや当該ネットワーク上に存在する情報端末やサーバといったノード(コンピュータネットワークを構成する機器それぞれの事)に対し、

ホワイトハッカーが疑似的なサイバー攻撃を実施することで、攻撃主体が披験ネットワーク上の情報資源に対してどのような行為を成し遂げうるかということを明らかにするテスト

*3 2020年7月20日付プレスリリース: 国内初、船上機器システムへのサイバー攻撃を想定した検証の実施及び検証成果の公開